ご相談内容:

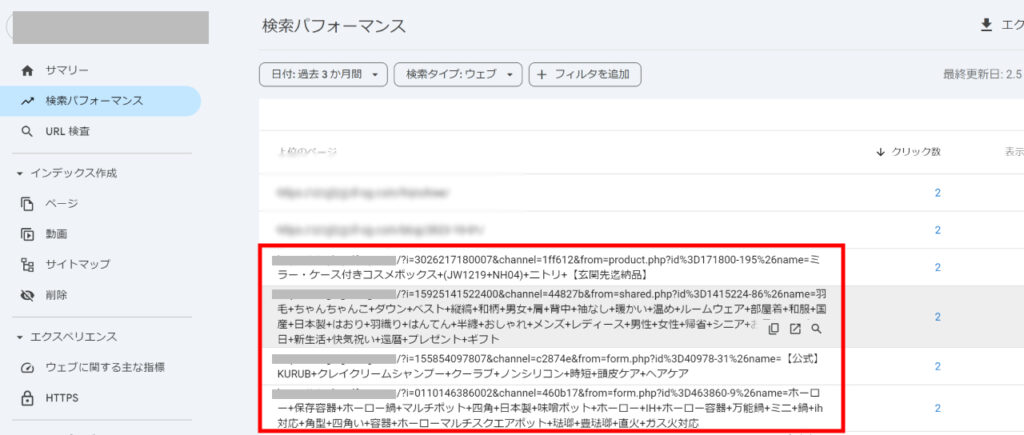

Google サーチコンソールの「検索パフォーマンス」の「リンク」確認したところ、身に覚えのないリンクが大量に表示されていることに気づきました。これらのリンクは、自社のウェブサイトドメインを使用していますが、商品名や広告IDなどの不審なパラメータが付与されていました。

これらは第三者によるSEOスパムアタックの可能性が高いです、目的と対策を説明していきます!

目次

01. 事象の解説

これらの不審なリンクは、Google search consoleの「検索パフォーマンス」より確認できます。実際にクリックすると自社のウェブサイトのトップページにリダイレクトされます。

これらは「オープンリダイレクト」とも似て異なり、典型的なSEOスパム攻撃の痕跡です。

※放っておくと、「検索順位が突然急落し、アクセス数が激減…」「Googleから突如、ペナルティ通知が…」という事もあり得ます。

オープンリダイレクトとは

Webアプリケーション内の、他ページや外部サイトに遷移するための機能を悪用して攻撃者が用意したページに誘導させるというもの。02. 攻撃者の目的

ネガティブSEO(逆SEO):

サイトの所有者がSEO目的のために不正にしているように見せる目的

→知らないうちに設置されたリンクによって、不正行為をしているとGoogleから判断されペナルティや評価を下げられてしまいます。

第三者によるSEOスパム:

攻撃者は、検索エンジンで上位を獲得するために、正規サイトのURLに不正なパラメータを付加し、バックリンクを作成

バックリンク(被リンク)とは

他のウェブサイトから自分のウェブサイトに向けて貼られたリンクのことです。例えば、AというウェブサイトにBというウェブサイトへのリンクがある場合、BはAからのバックリンクを持っているということになり、検索エンジンがサイトの重要性を高く評価する可能性があります。-

放っておくと、検索エンジンからペナルティを受け、サイトの検索順位が大幅に低下する可能性があります。加えて不正なリンクや攻撃者の侵入経路が増え、マルウェア感染や個人情報漏洩のリスクが高まりますので、正しく対策を施していきましょう!

03. 対策

対策01:「.htaccess」ファイルの修正

不正なパラメータを含むURLへのアクセスを制御するため、以下のコードを追加

※「.htaccess」ファイルを操作する前に必ずバックアップをとってください

▼汎用コード例

「不正なパラメータをここに入力」の部分に適宜指定してください。

# スパム対策用のリライトルール

<IfModule mod_rewrite.c>

# 不要なクエリパラメータをブロック

RewriteCond %{QUERY_STRING} ^(.*)([不正なパラメータをここに入力]=|[不正なパラメータをここに入力]=|[不正なパラメータをここに入力]=)(.*) [NC]

RewriteRule ^(.*)$ /$1? [R=301,L]

</IfModule>

▼実際のコード例

# スパム対策用のリライトルール

<IfModule mod_rewrite.c>

# 不要なクエリパラメータをブロック

RewriteCond %{QUERY_STRING} ^(.*)(i=|channel=|from=)(.*) [NC]

RewriteRule ^(.*)$ /$1? [R=301,L]

</IfModule>

このリライトルールでは、今回全く心当たりのない以下のクエリパラメータをブロックしています:

i=

channel=

from=

対策02:Google Search Consoleでの一括削除依頼

サーチコンソールへ不要なURLのインデックス削除リクエストを送信します

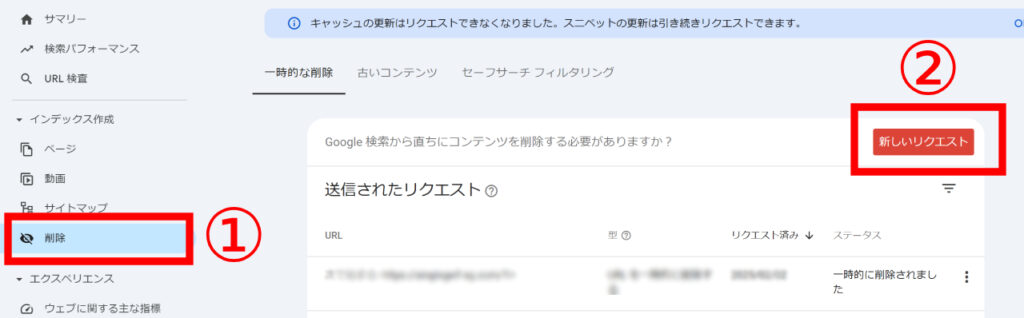

ログイン後、左管理画面の「削除」を選択し→「新しいリクエスト」→をクリック

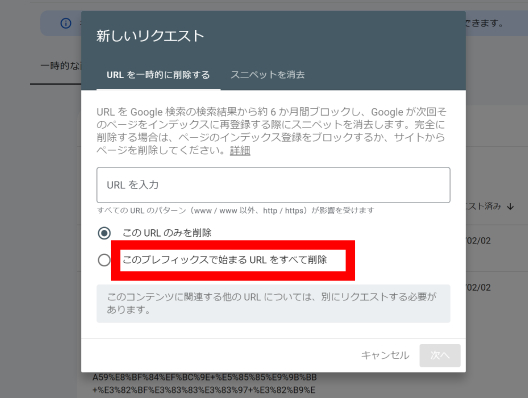

不正なリンクが大量にある場合、一つ一つ削除リクエストを行っても埒が明かないので一括で指定することも可能です。「プレフィックスによる削除」を選択

今回の場合は、(例)「https:/your-domain/?i=」を入力します。

最後に【次へ】をクリック

- 削除リクエストの反映には通常最短で3-4日、一般的に1-2週間程度の時間がかかります。

1週間程度待って、再度「検索パフォーマンス」を確認することをお勧めします。その時点でも改善が見られない場合は、他の対策を検討するか、EnChordチームにご連絡ください。

WordPress保守・顧問サービス:https://enchord.jp/wordpress-support-service/

対策03:ログインIDとパスワードの見直し

WordPress管理画面のログインIDとパスワードの見直しを行ってください。

・ログインIDはadminになっていないか

・推測しやすい簡単なパスワードではないか

その場合はパスワード生成ツールなどを用いて、セキュリティー強度の高いパスワードへ変更してください。

対策05:WordPressとプラグインの更新:

常に最新バージョンを使用し、セキュリティホールを塞ぎます。

対策06:セキュリティプラグインの使用

プラグイン「Wordfence Security」や「SiteGuard WP Plugin」などをインストールしてください。

これらのプラグインは自動的にマルウェアスキャンを行う機能を持っています。

💡まずはマルウェアや不正なファイル、コードがないか、手動でスキャンを行ってください。

まとめ

SEOスパム攻撃は、サイト運営者が意図しない形で被害に遭うケースが非常に多いです。

上記の対策に加えて、Google Search ConsoleやWordPressのセキュリティ設定を定期的に確認することで、SEOスパム攻撃を未然に防ぐことができます。一度攻撃を受けたサイトは再度標的になりやすいため、継続的な予防対策が非常に重要です。

-

放置すると、以下のリスクが高まります:

- ・マルウェア感染

- ・個人情報の流出

- ・企業やサービスの信頼性の低下

「技術的な知識が不足している」「誰に相談すればよいかわからない」という方も、ご安心ください。EnChordでは、経験豊富な専門家が丁寧に対応いたします。少しでも不安がある場合は、お気軽にご相談ください。